स्वचालित सिस्टम की सूचना सुरक्षा: खतरे और रोकथाम के प्रकार

विषय "सूचना का खुलासा करने से पहलेस्वचालित सिस्टम की सुरक्षा ", हम निर्धारित करेंगे कि कौन से सिस्टम स्वचालित माना जा सकता है। हर दशक के साथ, हमारी सभ्यता अधिक से अधिक तकनीकी हो रही है।

किस जानकारी के लिए धमकीसिस्टम, अपने स्वयं के वर्गीकरण है। अक्सर, साइबर हमलों का उद्देश्य गोपनीय डेटा है, उदाहरण के लिए, वित्तीय उद्यमों का विवरण। स्थानीय नेटवर्क के माध्यम से गुजरना, यह जानकारी कमजोर हो जाती है, हालांकि, इसका निष्कर्षण केवल उच्च श्रेणी के विशेषज्ञों के लिए उपलब्ध है। सिस्टम का कमजोर बिंदु और हार्डवेयर-सॉफ्टवेयर हिस्सा है। यदि कोई हमलावर आवश्यक प्रोग्राम को नष्ट कर देता है, तो कंपनी की सूचना सुरक्षा का सम्मान नहीं किया जाएगा, इसमें एक अतिरिक्त तत्व जोड़ता है, या उस क्रम को बदलता है जिसमें महत्वपूर्ण डेटा स्थित है। जानकारी जो केवल किसी विशेष व्यक्ति या प्रक्रिया के लिए सुलभ है, भी खतरे के अधीन है।

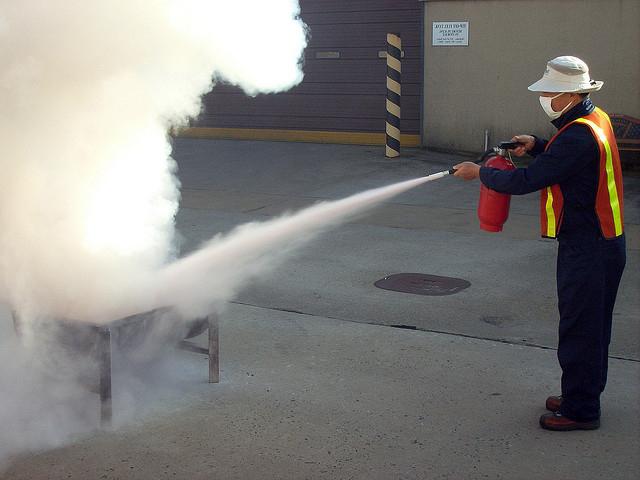

उपर्युक्त समस्याएं उत्पन्न हो सकती हैंकई मामलों कभी-कभी वे बाढ़, आग, तूफान और अन्य प्राकृतिक आपदाओं जैसे प्राकृतिक कारकों के कारण होते हैं। कभी-कभी डेटा खो जाने पर सिस्टम में होने वाली त्रुटियां दोष लगती हैं। हालांकि, अक्सर किसी व्यक्ति की गलती के माध्यम से सूचना सुरक्षा की समस्याएं उत्पन्न होती हैं। ऐसे खतरे निष्क्रिय या सक्रिय हैं। अगर किसी व्यक्ति ने अनजाने में सिस्टम को नुकसान पहुंचाया है, उदाहरण के लिए, प्रोग्रामिंग में गलत था, तो समस्या को निष्क्रिय माना जाता है। एक सक्रिय खतरा तब होता है जब नुकसान जानबूझकर होता है, उदाहरण के लिए, अनूठी जानकारी चोरी या नष्ट हो जाती है। एक नियम के रूप में, इस तरह के कार्यों पैसे के लिए प्रतिबद्ध हैं। सिस्टम को नुकसान पहुंचाने के लिए, कोई व्यक्ति दुर्भावनापूर्ण प्रोग्राम (स्क्रिप्ट, कोड इत्यादि) को दूरस्थ रूप से शुरू कर सकता है।

- संसाधनों, कर्मियों और उपयोगकर्ताओं की पहचान;

- वस्तु या व्यक्ति की प्रामाणिकता का सत्यापन (स्थापित पैटर्न या विनियमों के अनुपालन);

- संरक्षित संसाधनों के लिए सभी कॉल का पंजीकरण;

- किसी भी अवैध कार्रवाई या सिस्टम में अनधिकृत प्रवेश के प्रयासों के जवाब।

सूचना सुरक्षा स्वचालितसिस्टम कई और तरीकों के साथ प्रदान किए जाते हैं - भेस, विनियमन, जबरन और प्रलोभन। ये सभी विधियां इस प्रकार की प्रणाली को साइबर समुद्री डाकू के लिए व्यावहारिक रूप से असुरक्षित बनाती हैं, जिसका उनके काम पर सकारात्मक प्रभाव पड़ता है।